最近マルウェアに狙われたプラグインの一覧

仕事柄、多くのマルウェアに襲われたサイトの復旧を行っていて把握できた情報を共有します。

多くのマルウェア対策プラグインが出ていますけど、裏側に入っているマルウェアパターンの一部とお考えください。

マルウェアのファイルを頻繁に作られる確率の高いプラグインの一覧

breadcrumb-navxtcontact-form-7

ps-auto-sitemap

wptap-mobile-detector

ps_disable_auto_formatting

Slimstat Analytics

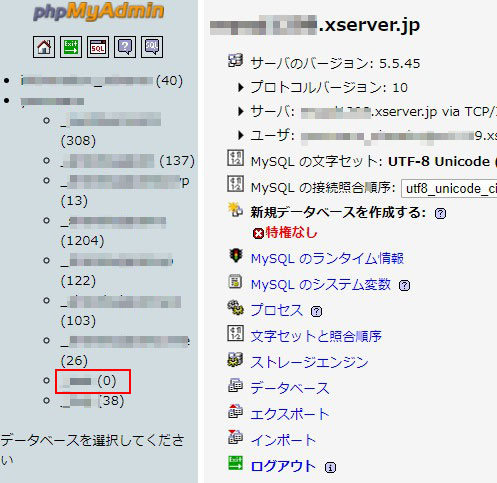

マルウェアが作るフォルダー名

.well-knownimages

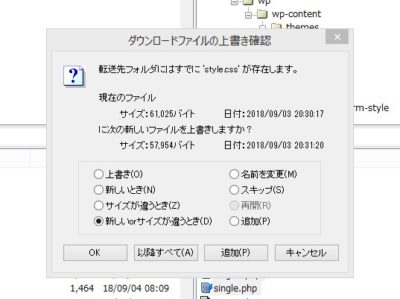

フォルダーと同じ名前のフォルダー(例えば もともと css/ があってその中に css/ を作るというパターン)

大抵この中に .htaccess が入っていて、その htaccess の中身にデータやら本体やらが入っています。

マルウェアが作るファイル

.htaccess.user.ini

css.php

toggige-arrow.jpg

このほかに wp-header.php の中に直接コードを埋め込む事例もあります。

ファイル内に埋め込むパターン

<FilesMatch ‘^(index.php|auto_seo.php|wp-blog-header.php<FilesMatch ‘.(php|php5|suspected|py|phtml)$’>

<FilesMatch “^(index.php|system_log.php)$”>

最近マルウェアのファイルを埋め込まれたワードプレスのプラグインの一覧

入っているファイルによくみられる文字列

基本的にこれらのファイルを除去すればいい話ですが、これを目で対応するのは至難の技。

そのためマルウェア対策のプラグインなどが公開されています。

でも、パターンは、張り付いて共通点を目で探しているため当然費用がかかり多くの場合、ウィルス対策ソフトのようにパターンは有料とか、自動バージョンアップとかでリリースされています。

パソコン本体にもサーバーにもウィルス対策のお金はかけるんですがなぜワードプレスとなると心なしか投資に抵抗があるのか?

まぁ、今現在はそういう意味で認知が薄いというのもあるでしょうが。

サーバー側に感染が知られると最悪、サイト閉鎖、ファイルをすべて削除、まっさらな状態からやり直してくださいとか言われます。

マルウェアとその対策はイタチの追いかけっこ、狐と狸の化かし合いですからねぇ~。

攻める側はどこからでも攻めることができるので対策は常に後手後手に回るのは致し方ないこと。

個人的には、オリジナルでマルウェア対策プログラムを書いていますけど、結局追いかけっこで費用がかかります。

マルウェアが認知されて、パターンの料金がもう少し下がったらパターン購入、自動更新契約を考えようと思っています。

その間の対応としては・・・「襲われたら、びっくりして対策をする」・・・でしょうか?

この記事があなたの助けになれば幸いです。